Cómo Proteger los Servidores de tu Empresa en Internet (PARTE I)

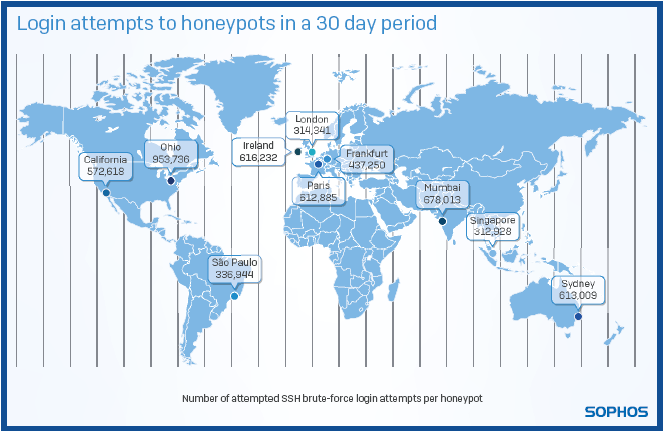

Una empresa que se dedica a la seguridad de los ordenadores hizo un experimento: Creó unos servidores de prueba y los conectó a internet, para ver qué pasaba.

¿Y sabes qué ocurrió?

Que en solo 52 segundos alguien los encontró y empezó a intentar entrar sin permiso. ¡Menos de un minuto!. Parece una escena de Matrix, pero fue real.

El problema es que mucha gente piensa que sus ordenadores están seguros solo porque “todo funciona bien” y «su informático le ha dicho que lo tienen todo correctamente protegido».

Por ejemplo, las organizaciones confían en las conexiones VPN para conectarse desde casa, pero hoy en día los piratas informáticos ya saben cómo colarse también por ahí.

Muchas empresas desconocen que hay sistemas nuevos y más seguros. Y hay una pregunta que todos deberían hacerse:

“¿Nuestros ordenadores y conexiones están realmente protegidos frente a los ataques modernos?”

Si no estás seguro, sigue leyendo…

El escape de gas que no deja rastro hasta que explota

Muchas organizaciones tienen servidores de escritorio remoto, herramientas de colaboración o servidores de transferencia de archivos publicados en internet. Desconocen el riesgo que corren por no tenerlos ocultos y fuera de la vista de los delincuentes informáticos.

En un experimento realizado por la compañía de antivirus Sophos (1), un servidor recién creado fue atacado en 52 segundos después de estar en línea. Se estima que hay 20 millones de equipos conectados en internet. Si fueran pelotas de golf y las pusiéramos una detrás de otra, la distancia total sería de 853 400 kilómetros de largo. En otras palabras, una fila de pelotas de golf alineadas una detrás de otra podría ir de la tierra a la luna y volver… y aún sobrarían pelotas.

Sí, entre tantos ordenadores conectados, ¡los hacker fueron capaces de localizar los nuevos servidores en 52 segundos!

VPN: el riesgo no termina ahí

Muchas empresas creen estar protegidas porque usan VPN para acceder desde fuera, pero la realidad ha cambiado: esas conexiones también pueden ser detectadas y atacadas.

Varios fallos en el software que hace funcionar este tipo de conexiones han permitido a los hackers entrar incluso en redes que tenían las más altas medidas de seguridad (2).

¿Esto qué quiere decir?

- Internet ya no es un lugar anónimo. En internet, el anonimato ya no existe. Cualquier servidor conectado será detectado en segundos.

- La seguridad tradicional ya no basta. Los sistemas pensados para protegernos hace diez años ya no son suficientes frente a los ataques automatizados de hoy.

- Los ataques ya no son personales, son automáticos. No te atacan porque seas importante, te atacan porque existes.

Medidas de Protección Esenciales

A la vista de esta realizad, ¿Qué deben hacer las organizaciones para proteger sus accesos remotos?

- Cerrar Accesos Públicos Innecesarios: Para proteger los servidores de empresa en Internet es vital cerrar cualquier acceso público que no sea necesario. Mantener abiertos solo aquellos que son esenciales y asegurarse de que estén bien protegidos.

- Adoptar un Enfoque de Confianza Cero (Zero Trust): Este modelo asume que no se debe confiar en nada dentro o fuera de la red sin verificación. Implementar autenticación fuerte y minimizar los privilegios puede limitar significativamente los daños potenciales en caso de una brecha de seguridad.

- Actualización y Parcheo Regular: Mantener el software actualizado es crucial para proteger contra vulnerabilidades conocidas que los hackers explotan.

- Capacitación y Conciencia: Educar a los empleados sobre los riesgos de seguridad y las mejores prácticas es esencial. Muchos ataques de phishing y otros esquemas de ingeniería social pueden prevenirse con la formación adecuada.

- Monitoreo y Respuesta: Tener un sistema de monitorización que alerte sobre actividad sospechosa y que pueda responder rápidamente a incidentes de seguridad es indispensable para proteger los servidores de empresa en Internet con una defensa efectiva.

La seguridad en internet no es solo una opción, sino una necesidad crítica en el entorno empresarial actual. A medida que las amenazas cibernéticas siguen evolucionando, también debe hacerlo nuestra capacidad para defender nuestras redes y sistemas críticos y proteger los servidores de empresa en Internet.

Continúa leyendo la segunda parte:

Cómo Implementar la Tecnología Zero Trust para Proteger los Servidores de tu Empresa (Parte II)